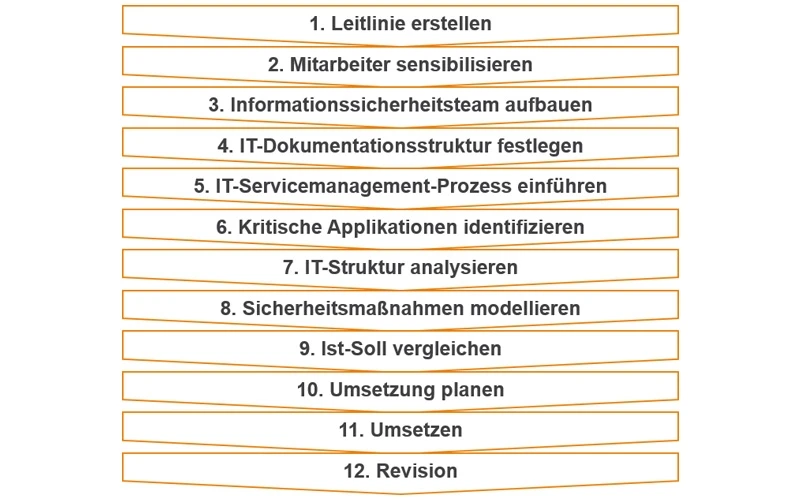

Innerhalb dieser Schritte wird die IST-Situation festgestellt und Schritt für Schritt in den SOLL-Zustand überführt. Nach erfolgreicher Durchführung ist eine Erweiterung auf die bekannten Standards möglich.

Die VdS-Richtlinie 10000 „Cyber-Security für kleine und mittlere Unternehmen“ hat einen geringeren Umfang als das ISIS12, jedoch wird angegeben, dass schon mit 20 % des Umfangs der ISO 27001 ein angemessenes Schutzniveau erreicht werden kann. In der Richtlinie sind konkrete Maßnahmen enthalten und diese können folglich auch erweitert werden.

Mit diesem fundierten Ansatz können KMUs ihre individuellen Herausforderungen angehen und ihren Schutz vor Cyberkriminalität verbessern. Nur durch ein umfassendes Vorgehen können sie sich gegen die ständig wachsende Bedrohungslage wappnen. Es ist an der Zeit, den Schutz vor Cyberangriffen als unverzichtbaren Bestandteil des Geschäftsbetriebs anzuerkennen und entsprechende Investitionen und Ressourcen dafür bereitzustellen. Nur so können KMUs ihre Daten und ihre Zukunft erfolgreich absichern.